Wir verlassen uns stark auf Backups, um unsere Daten vor allen möglichen Gefahren zu schützen, die sie beeinträchtigen oder einfach auslöschen könnten – manche böswillig (Ransomware), andere versehentlich (ungeschickte Menschen).

Doch ist unser Vertrauen in Backups überhaupt gerechtfertigt?

Wer garantiert uns, dass unsere Datensicherungen nicht auch manipuliert wurden? Dafür gibt es eigentlich nur eine Lösung: sie unveränderbar zu machen.

Unveränderbare Backups oder WORM-Backups

Wenn Unveränderbarkeit die Lösung ist, warum macht man die Daten nicht direkt unveränderbar? Weil man dann überhaupt keine Änderungen daran vornehmen könnte. Jede Datei würde sofort in ein WORM-Objekt (Write Once Read Many) verwandelt.

Und WORM-Tabellen und WORM-Dokumente führen ein ziemlich eintöniges Dasein. Einmal erstellt, könnten sie nie wieder aktualisiert werden. Wer will das schon?

Andererseits ist eine WORM-Datensicherung eine wunderbare Sache. Insbesondere wenn es sich um eine Sicherungskopie der wichtigen Tabelle handelt, die Ihr Finanzteam in den letzten drei Wochen mühsam zusammengestellt hat und die soeben von jemandem (oder etwas) zerstört wurde.

Dann ist ein WORM-Backup plötzlich lebensrettend. Nehmen wir Julie, eine fiktive Administratorin, die mit Lob überhäuft wird, weil es ihr gelungen ist, die Tabelle kurz vor der anstehenden Abgabe der Quartalsergebnisse bei der Geschäftsleitung wiederherzustellen.

In einer Parallelwelt könnte dieses Szenario durchaus ein anderes, düsteres Ende haben. Man hätte einen Junior-Administrator, nennen wir ihn Ricky, mit der Wiederherstellung des WORM-Backups beauftragen können. Doch anstatt die Datensicherung abzurufen und die Tabelle wiederherzustellen, hat Ricky sie versehentlich gelöscht. Oh Schreck!

Denn wer hätte das gedacht: WORM verhindert nicht das Löschen, sondern nur das Überschreiben.

Das führt uns direkt zur Object Locking. Sozusagen WORM mit Superkräften. Unveränderbarkeit „plus“. Keine Updates, kein Löschen – unveränderbar, unlöschbar, selbst wenn Sie das wollten.

Datensicherung mit Object Locking

Hätte dieses fiktive Unternehmen das Glück (und die Cleverness) gehabt, bei seiner Backup-Strategie auf Object Locking zu setzen, wäre Ricky jetzt nicht auf der Suche nach einem neuen Job. Das System hätte ihn davon abgehalten, versehentlich die letzte bekannte gute Kopie der Tabelle zu löschen, und auch er wäre ein Held gewesen.

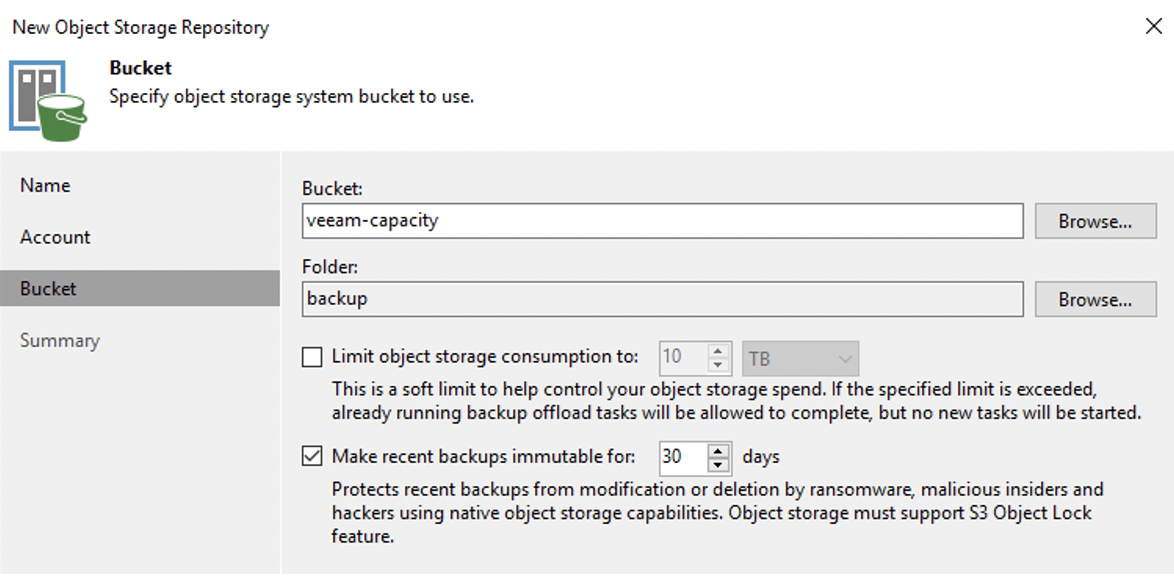

Es wäre mühsam, Object Locking manuell auf Backups anzuwenden. Daher wird sie in der Praxis automatisch vom Objektspeichersystem, z. B. DataCore Swarm, gesteuert von der Backup-Software, z. B. Veeam Backup & Replication, durchgeführt.

In einem typischen Workflow mit einem Veeam Scale-Out Backup Repository (SOBR) erstellt die Veeam-Software ein Backup der Datei auf einem schnellen, lokalen Primärspeicher, wie er beispielsweise von der DataCore-Software SANsymphony bereitgestellt wird. Dies ist die sogenannte Performance-Ebene. Anschließend wird eine zweite Kopie in der kostengünstigeren, skalierbaren Kapazitätsebene von Swarm abgelegt und durch Object Locking unveränderbar gemacht.

Sollte die erste Datensicherung beschädigt oder gelöscht werden, können Sie die unveränderbare Version direkt aus dem Swarm-Objektspeicher wiederherstellen und dort weitermachen, wo Sie aufgehört haben.

Ende gut, alles gut.

Vielleicht fragen Sie sich jetzt, wie Sie die gesperrten Dateien irgendwann wieder loswerden. Gesperrte Objekte können ein Ablaufdatum beinhalten, nach dem die Dateien gegebenenfalls gelöscht werden können. Mit diesen Daten sollten Sie großzügig umgehen, denn besser, Sie gestehen ihnen etwas Platz auf der Festplatte zu, als plötzlich ohne Fallback zu sein.

Weitere Einzelheiten

Swarm-Objektspeicher von DataCore ist als „Veeam Ready – Object“- und „Veeam Ready – Object with Immutability”-Lösung für die Veeam® Software zertifiziert. Weitere Informationen finden Sie hier.